Il GDPR e Acronis Cloud Backup

Home » Il GDPR e Acronis Cloud Backup

Piergiorgio Venuti

Piergiorgio Venuti

Il GDPR e Acronis Cloud Backup

Tempo di lettura: 8 min

Che cos’e’ il regolamento generale sulla protezione dei dati (GDPR) dell’Unione Europea (UE)?

♦ Il GDPR è un nuovo regolamento UE che non riguarda solo le aziende con sede nell’Unione Europea! | ♦ Il GDPR riguarda i dati personali e in generale prevede norme più severe di gran parte delle altre leggi a tutela della privacy |

♦ Il GDPR riguarda tutte le aziende che: ◊ Abbiano dipendenti nell’UE ◊ Offrano beni o servizi a cittadini dell’UE ◊ Monitorino il comportamento di cittadini dell’UE (ad es. pubblicità mirata) | ♦ Il rispetto del GDPR non comporta solo la formulazione e l’attuazione di politiche e processi, ma anche un impegno permanente per tutelare la privacy |

Il GDPR è urgente e imminente

ENTRA IN VIGORE IL 25 MAGGIO 2018! | SANZIONI AMMINISTRATIVE:10.000.000 di € o il 2% del fatturato mondiale totale annuo, se superiore Esempi: mancata tenuta di un registro scritto delle attività di trattamento; mancata adozione di misure tecniche/organizzative proporzionate al rischio o mancata nomina di un responsabile della protezione dei dati ove richiesto 20.000.000 di € o il 4% del fatturato mondiale totale annuo, se superiore Esempi: mancato rispetto dei requisiti per il trasferimento transfrontaliero dei dati, delle limitazioni speciali relative ai dati sensibili (minori, stato di salute, ecc.) o dei diritti dei singoli di controllare i loro dati personali |

Concetti base del GDPR

Interessato (utente)Chiunque sia identificabile (direttamente o indirettamente) in base ai suoi dati personalinell’UE. | Titolare del trattamento“La persona fisica o giuridica, l’autorità pubblica, il servizio o altro organismo che, singolarmente o insieme ad altri, determina le finalità e i mezzi del trattamento di dati personali.” | Responsabile del trattamento“La persona fisica o giuridica,l’autorità pubblica, il servizio o altroorganismo che tratta dati personali per conto del titolare del trattamento.” |

Dato personale“Qualsiasi informazione riguardante una persona fisica identificata o identificabile.” Si considerano dati personali: nome, indirizzo e-mail, informazioni sullo stato di salute, ubicazione, dati bancari, indirizzo IP, cookie, identità culturale, ecc. | Trattamento dei dati“Qualsiasi operazione o insieme di operazioni compiute su dati personali.” Sono considerate trattamento tutte le attività di raccolta, conservazione, archiviazione, riproduzione, uso, accesso, trasferimento, modifica, estrazione, comunicazione, cancellazione o distruzione dei dati. |

Che cosa significa conformita’ al GDPR?

Il GDPR è un impegno permanente!

Come dimostrare la conformità al GDPR:

♦ Trattare i dati secondo i principi del GDPR: in modo lecito, corretto, sicuro, limitato alle finalità, ecc.

♦ Eseguire valutazioni periodiche del rischio per la sicurezza

♦ Monitorare il trattamento dei dati per rilevare le violazioni

♦ Mantenere aggiornate le politiche e le procedure aziendali

♦ Adottare misure tecniche e organizzative adeguateper attenuare i rischi ai dati personali

Obblighi del titolare e del responsabile del trattamento

Titolari e responsabili del trattamento sono soggetti al GDPR e, ai sensi del regolamento, hanno i seguenti obblighi: • Garantire la sicurezza del trattamento • Trasferire i dati all’estero in modo lecito |

Il titolare del trattamento è tenuto a stipulare un contratto dettagliato per il trattamento con ogni responsabile del trattamento. Il contratto deve prevedere che il responsabile del trattamento agisca solo secondo le istruzioni del titolare e rispetti le disposizioni del GDPR (oltre ad altri obblighi). |

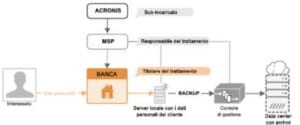

Esempio: il ruolo del service provider (Secure Online Desktop)

Un soggetto residente nell’UE (interessato) ottiene un prestito dalla banca del suo paese. La banca raccoglie i dati personali dell’interessato e determina le finalità e le modalità per il loro trattamento.

La banca è il titolare del trattamento. La banca acquista dei servizi di backup su cloud da un provider di servizi gestiti (MSP) che esegue i backup per conto della banca. L’MSP usa i dati personali esclusivamente per le finalità indicate dalla banca. L’MSP è il responsabile del trattamento.

[btnsx id=”2929″]

Sicurezza del trattamento

È necessario adottare controlli di sicurezza per garantire in modo permanente la riservatezza, l’integrità e la disponibilità dei sistemi e dei servizi per proteggere i dati personali da:

♦ Minacce esterne (ad es. pirati informatici).

♦ Minacce interne (ad es. dipendenti non adeguatamente formati).

♦ Elaborazione non autorizzata o illecita.

♦ Perdita, distruzione o danneggiamento accidentale.

I dati personali devono essere trattati secondo i principi del GDPR (Art. 5): sicurezza, liceità, trasparenza, limitazione delle finalità, esattezza, minimizzazione dei dati, integrità e riservatezza. I sistemi per il trattamento dei dati personali devono attuare la protezione dei dati fin dalla progettazione e per impostazione predefinita e prevedere garanzie quali la crittografia e la pseudonimizzazione.

Deve essere messo in atto un processo per valutare periodicamente l’efficacia delle misure tecniche e organizzative che garantiscono la sicurezza del trattamento su base permanente.

Diritto dell’interessato/dell’utente

Il GDPR conferisce ai cittadini UE nuovi e più ampi diritti sui loro dati personali:

♦ Accesso ai dati personali (descrizione delle finalità del trattamento, informazioni sul titolare/responsabile del trattamento, periodo di conservazione, registri delle attività, ecc.).

♦ Rettifica dei dati personali: correzione di errori e aggiornamento.

♦ Limitazione del trattamento / Opposizione al trattamento in attesa di una verifica.

♦ Cancellazione dei dati personali (nota anche come “diritto all’oblio”).

♦ Portabilità dei dati: possibilità di esportare i dati personali in formato leggibile da dispositivo automatico.

♦ Trasparenza: possibilità di sapere quali dati personali vengono raccolti, conservati e trattati, nonché di conoscere modalità e luogo del trattamento e della conservazione.

Gli utenti possono esercitare i loro diritti tramite un titolare, un responsabile del trattamento oppure, ove disponibile, un meccanismo automatizzato. È necessario ottemperare alla richiesta entro 30 giorni.

Diritti dell’interessato / dell’utente I diritti degli interessati non sono assoluti! Ad esempio, il diritto alla cancellazione è valido solo se:

♦ i dati personali non sono più necessari rispetto alle finalità per le quali sono stati raccolti (e non sussistono nuove finalità lecite);

♦ il fondamento giuridico per il trattamento è il consenso dell’interessato, l’interessato revoca il consenso e non sussiste altro fondamento giuridico;

♦ l’interessato esercita il diritto all’opposizione, e il titolare non ha alcun motivo legittimo prevalente per continuare nel trattamento; • i dati personali sono stati trattati illecitamente; oppure

♦ la cancellazione dei dati personali è necessaria per adempiere a un obbligo legale previsto dal diritto dell’Unione o dello Stato membro.

Politica di notifica delle violazioni dei dati

Tutti i titolari del trattamento sono tenuti a informare l’autorità di controllo competente in caso di violazione dei dati personali entro 72 ore dal momento in cui abbiano avuto ragionevole certezza che la disponibilità, la riservatezza o l’integrità dei dati personali del cittadino EU sia stata compromessa. Se è probabile che la violazione presenti un rischio elevato per i diritti e le libertà delle persone fisiche, il titolare deve informare anche i soggetti interessati. Politica di notifica delle violazioni dei dati I titolari del trattamento devono controllare che gli eventuali responsabili e subincaricati del trattamento abbiano a loro volta messo in atto adeguate politiche per la notifica delle violazioni dei dati. Il responsabile del trattamento deve informare il titolare del trattamento senza ingiustificato ritardo dopo essere venuto a conoscenza di una violazione dei dati personali.

Trasferimento transfrontaliero dei dati

♦ Il trasferimento di dati personali di cittadini EU/SEE a destinatari al di fuori dell’UE/SEE è in genere vietato a meno che:

◊ la giurisdizione in cui si trova il destinatario sia ritenuta in grado di offrire un livello adeguato di protezione dei dati

◊ chi esporta i dati fornisca garanzie adeguate (ad es. norme vincolanti d’impresa, clausole tipo di protezione dei dati, uno strumento giuridicamente vincolante e avente efficacia esecutiva fra titolare o responsabile del trattamento nel paese terzo)

◊ valgano deroghe o esenzioni

♦ Titolari e responsabili del trattamento devono adottare meccanismi leciti di trasferimento dei dati personali che prevedano fra l’altro il consenso dell’interessato, clausole tipo, il rispetto del Privacy Shield in vigore tra UE e Stati Uniti e norme vincolanti d’impresa.

♦ I service provider che utilizzano i servizi Acronis Cloud (backup, disaster recovery, Files Cloud) possono specificare l’area geografica in cui saranno archiviati i dati dei clienti (ad es. in un data center situato nell’UE). I service provider devono sempre tenere presente che l’accesso remoto ai dati è considerato trasferimento.

In che modo Acronis Cloud Backup puo’ aiutare i service provider a rispettare quanto disposto dal GDPR

Sicurezza del trattamento

♦ Crittografia in transito (SSL/TLS) e a riposo (Acronis Storage con AES).

♦ Registri di audit per rilevare comportamenti sospetti e raccogliere registrazioni sul trattamento dei dati.

♦ Accesso basato sui ruoli per garantire la riservatezza e proteggere da trattamenti non autorizzati

♦ Dashboard con avvisi e report per migliorare controllo e monitoraggio.

♦ Regole di conservazione personalizzabili per il principio di minimizzazione dei dati.

Diritti dell’interessato / dell’utente

. ♦ Accesso ai dati, navigazione negli archivi per trovare i dati richiesti.

♦ Configurazione dei dati di profilo dell’account per facilitare la rettifica dei dati personali.

♦ Esportazione dei dati personali.

♦ Eliminazione degli archivi.

Trasferimento transfrontaliero dei dati

♦ Controllo dell’ubicazione dell’archivio dati.

♦ Data center ubicati nella UE.

Corrispondenza tra i requisiti del GDPR e Acronis Backup Cloud

| REQUISITO | FUNZIONI CHE LO SUPPORTANO |

| Protezione dei dati personali | Crittografia in transito e a riposo Accesso basato sui ruoli e gestione degli accessi in base ai privilegi Protezione attiva contro le minacce ransomware |

| Accesso / controllo agevole dei dati personali su richiesta degli interessati | Consultazione degli archivi Rettifica agevole dei dati personali Esportazione dei dati personali (in formato zip) Regole di conservazione personalizzabili |

| Controllo dell’ubicazione dei dati | Controllo dell’ubicazione dell’archivio dati Data center ubicati nella UE |

| Monitoraggio / notifica delle violazioni | Registri di audit per rilevare comportamenti sospetti e prevenire le minacce Dashboard con avvisi e report per migliorare controllo e monitoraggio |

Condividi

RSS

Piu’ articoli…

- Da Secure Online Desktop a Cyberfero: il rebranding dell’azienda leader nella cybersecurity

- NIS2 – Come il nuovo regolamento cyber potenzia la sicurezza dell’Europa

- Advanced persistent threat (APT): cosa sono e come difendersi

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza

- SOAR e l’automazione della sicurezza informatica

- Penetration Testing: Dove Colpire per Proteggere la Tua Rete Informatica

- Ransomware: una piaga che mette in ginocchio aziende e istituzioni. Pagare o non pagare? Ecco la risposta.

- Perché l’audit IT e il log management sono importanti per la Cybersecurity

Categorie …

- Backup as a Service (25)

- Acronis Cloud Backup (18)

- Veeam Cloud Connect (3)

- Cloud CRM (1)

- Cloud Server/VPS (23)

- Conferenza Cloud (4)

- Cyberfero (15)

- Log Management (2)

- Monitoraggio ICT (4)

- Novita' (21)

- ownCloud (7)

- Privacy (8)

- Security (215)

- Cyber Threat Intelligence (CTI) (9)

- Deception (4)

- Ethical Phishing (10)

- Netwrix Auditor (2)

- Penetration Test (18)

- Posture Guard (4)

- SOCaaS (66)

- Vulnerabilita' (83)

- Web Hosting (16)

Tags

Feed sconosciuto

Feed sconosciuto

Feed sconosciuto

Feed sconosciuto

Full Disclosure

Full Disclosure

- APPLE-SA-05-13-2026-1 Safari 26.5 17 Maggio 2026Posted by Apple Product Security via Fulldisclosure on May 17APPLE-SA-05-13-2026-1 Safari 26.5 Safari 26.5 addresses the following issues. Information about the security content is also available at https://support.apple.com/en-us/127121. Apple maintains a Security Releases page at https://support.apple.com/100100 which lists recent software updates with security advisories. WebKit Available for: macOS Sonoma and macOS Sequoia Impact: Processing maliciously […]

- APPLE-SA-05-11-2026-11 visionOS 26.5 17 Maggio 2026Posted by Apple Product Security via Fulldisclosure on May 17APPLE-SA-05-11-2026-11 visionOS 26.5 visionOS 26.5 addresses the following issues. Information about the security content is also available at https://support.apple.com/en-us/127120. Apple maintains a Security Releases page at https://support.apple.com/100100 which lists recent software updates with security advisories. Accelerate Available for: Apple Vision Pro (all models) Impact: An app […]

- APPLE-SA-05-11-2026-10 watchOS 26.5 17 Maggio 2026Posted by Apple Product Security via Fulldisclosure on May 17APPLE-SA-05-11-2026-10 watchOS 26.5 watchOS 26.5 addresses the following issues. Information about the security content is also available at https://support.apple.com/en-us/127119. Apple maintains a Security Releases page at https://support.apple.com/100100 which lists recent software updates with security advisories. Accelerate Available for: Apple Watch Series 6 and later Impact: An […]

- APPLE-SA-05-11-2026-9 tvOS 26.5 17 Maggio 2026Posted by Apple Product Security via Fulldisclosure on May 17APPLE-SA-05-11-2026-9 tvOS 26.5 tvOS 26.5 addresses the following issues. Information about the security content is also available at https://support.apple.com/en-us/127118. Apple maintains a Security Releases page at https://support.apple.com/100100 which lists recent software updates with security advisories. Accelerate Available for: Apple TV HD and Apple TV 4K (all […]

- APPLE-SA-05-11-2026-8 macOS Sonoma 14.8.7 17 Maggio 2026Posted by Apple Product Security via Fulldisclosure on May 17APPLE-SA-05-11-2026-8 macOS Sonoma 14.8.7 macOS Sonoma 14.8.7 addresses the following issues. Information about the security content is also available at https://support.apple.com/en-us/127117. Apple maintains a Security Releases page at https://support.apple.com/100100 which lists recent software updates with security advisories. APFS Available for: macOS Sonoma Impact: An app may […]

- APPLE-SA-05-11-2026-7 macOS Sequoia 15.7.7 17 Maggio 2026Posted by Apple Product Security via Fulldisclosure on May 17APPLE-SA-05-11-2026-7 macOS Sequoia 15.7.7 macOS Sequoia 15.7.7 addresses the following issues. Information about the security content is also available at https://support.apple.com/en-us/127116. Apple maintains a Security Releases page at https://support.apple.com/100100 which lists recent software updates with security advisories. APFS Available for: macOS Sequoia Impact: An app may […]

- APPLE-SA-05-11-2026-6 macOS Tahoe 26.5 17 Maggio 2026Posted by Apple Product Security via Fulldisclosure on May 17APPLE-SA-05-11-2026-6 macOS Tahoe 26.5 macOS Tahoe 26.5 addresses the following issues. Information about the security content is also available at https://support.apple.com/en-us/127115. Apple maintains a Security Releases page at https://support.apple.com/100100 which lists recent software updates with security advisories. Accelerate Available for: macOS Tahoe Impact: An app may […]

- APPLE-SA-05-11-2026-5 iOS 15.8.8 and iPadOS 15.8.8 17 Maggio 2026Posted by Apple Product Security via Fulldisclosure on May 17APPLE-SA-05-11-2026-5 iOS 15.8.8 and iPadOS 15.8.8 iOS 15.8.8 and iPadOS 15.8.8 addresses the following issues. Information about the security content is also available at https://support.apple.com/en-us/127114. Apple maintains a Security Releases page at https://support.apple.com/100100 which lists recent software updates with security advisories. Notification Services Available for: iPhone […]

- APPLE-SA-05-11-2026-4 iOS 16.7.16 and iPadOS 16.7.16 17 Maggio 2026Posted by Apple Product Security via Fulldisclosure on May 17APPLE-SA-05-11-2026-4 iOS 16.7.16 and iPadOS 16.7.16 iOS 16.7.16 and iPadOS 16.7.16 addresses the following issues. Information about the security content is also available at https://support.apple.com/en-us/127113. Apple maintains a Security Releases page at https://support.apple.com/100100 which lists recent software updates with security advisories. Notification Services Available for: iPhone […]

- APPLE-SA-05-11-2026-3 iPadOS 17.7.11 17 Maggio 2026Posted by Apple Product Security via Fulldisclosure on May 17APPLE-SA-05-11-2026-3 iPadOS 17.7.11 iPadOS 17.7.11 addresses the following issues. Information about the security content is also available at https://support.apple.com/en-us/127112. Apple maintains a Security Releases page at https://support.apple.com/100100 which lists recent software updates with security advisories. Notification Services Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro […]

Customers

Twitter FEED

Recent activity

-

SecureOnlineDesktop

Estimated reading time: 6 minutes L'impatto crescente delle minacce informatiche, su sistemi operativi privati op… https://t.co/FimxTS4o9G

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The growing impact of cyber threats, on private or corporate operating systems… https://t.co/y6G6RYA9n1

-

SecureOnlineDesktop

Tempo di lettura stimato: 6 minuti Today we are talking about the CTI update of our services. Data security is… https://t.co/YAZkn7iFqa

-

SecureOnlineDesktop

Estimated reading time: 6 minutes Il tema della sicurezza delle informazioni è di grande attualità in questo peri… https://t.co/tfve5Kzr09

-

SecureOnlineDesktop

Estimated reading time: 6 minutes The issue of information security is very topical in this historical period ch… https://t.co/TP8gvdRcrF

Newsletter

{subscription_form_2}Prodotti e Soluzioni

News

- Da Secure Online Desktop a Cyberfero: il rebranding dell’azienda leader nella cybersecurity 6 Maggio 2024

- NIS2 – Come il nuovo regolamento cyber potenzia la sicurezza dell’Europa 22 Aprile 2024

- Advanced persistent threat (APT): cosa sono e come difendersi 17 Aprile 2024

- Penetration Testing e MFA: Una Strategia Duplice per Massimizzare la Sicurezza 15 Aprile 2024

- SOAR e l’automazione della sicurezza informatica 27 Marzo 2024

Recensioni Google

Davvero consigliata !!!!!

In particolare vorrei sottolineare la figura che piu’ racchiude e sintetizza le qualità della Secure Online Desktop , il suo AD Ing. Piergiorgio Venuti, professionista impagabile , sia dal punto di vista tecnico/organizzativo che soprattutto (e non dimeno) come persona , capace di gestire , risolvere e approcciare qualsivoglia attività/problematica, davvero un grande !!!!

Tempi veloci e staff preparato!

Ottima azienda, servizi molto utili, staff qualificato e competente. Raccomandata!leggi di più

Ottimo supportoleggi di più

E' un piacere poter collaborare con realtà di questo tipoleggi di più

Un ottimo fornitore.

Io personalmente ho parlato con l' Ing. Venuti, valore aggiunto indubbiamente.leggi di più

© 2024 Cyberfero s.r.l. All Rights Reserved. Sede Legale: via Statuto 3 - 42121 Reggio Emilia (RE) – PEC [email protected] Cod. fiscale e P.IVA 03058120357 – R.E.A. 356650 Informativa Privacy - Certificazioni ISO